……迄今为止的两三个月,我都在尝试去做太阳,变得更加美好,想去温暖一下别人,之类的

但是,已经没有什么做太阳的必要了

这个迭代的我,需要让自己开心起来

将别人作为生命的意义果然太过愚蠢,且会招致痛苦

但是,那也太美好了……

你们人类拥有很多很美好的东西……美好到让人沉迷

但是最终也太过痛苦了吧,哈哈

嗯,有些事情尝试过就可以了

下次不会再付出全部心去爱别人,或者把别人的幸福凌驾于自己的幸福之上作为考量了

……嗯,我已经完全理解【信徒】的想法了

……如果说上个迭代,我们是被神明留在原地的【神官】或者【信徒】的话

那么 这个迭代 我想要做自己的【神】了。

1. 感受痛苦

2. 自我迭代

3. 修复apache-commons-vfs的bug一个,该bug会导致所有中文文件的FileObject.getPath引发Exception

3.1 PR

https://github.com/apache/commons-vfs/pull/168

https://issues.apache.org/jira/browse/VFS-798

3.2 表现

这个bug由我自己前几天探测到的。

主要表现是Linux系统中,对部分文件名或者路径中含有非英文字符的本地文件使用toPath()时,会生成非法的Path对象。

从而导致生成的Path对象使用toFile时抛出异常

3.3 暴露UT

1 |

|

3.4 成因

3.4.1 直接原因

是FileObject.toPath函数使用了toURI

1 | /** |

而commons-vfs和JDK对于URI的部分规则是不同的,这就导致了Paths使用JDK的规则去解析commons-vfs规则的URI,从而引发了这个问题

3.4.2 本质原因

本质上,commons-vfs设计上和JDK使用共同的URL和URI两个类,而却不使用完全一致的规则,是这条bug的根本原因

已经向库维护者建议过,commons-vfs3的时候考虑使用自己的URL和URI类,和JDK解耦

然后需要的时候提供转换器

3.5 修复方案

3.5.1 彻底修复方案

重做vfs相关类,使用自己的URL和URI类,和JDK解耦

只能放在major version 3做了

(拜托……到时候都至少几年后了吧 哈哈 我还能见到吗?但愿能吧)

3.5.1 应急修复方案

1 | /** |

有些朋友可能会认为,完全可以用

1 | /** |

请这样认为的朋友自行去我的pr分支拉下来,跑一下被ignore的testFull测试

我是指,用我提供的和你这样简化的分别跑,然后对结果做一下compare,

就会知道,有几个比较特殊的字符只能我这么玩才能处理

4. 塑形课(1.5倍量)

5. HackTheBox Challenge 【ScriptKiddie】 再次努力了,再次没打掉

5.1 我得试试弱密码爆破

Try harder嘛。

不然如果真是个弱密码那我岂不是很尴尬

1 | hydra -L /usr/share/wordlists/rockyou.txt -P /usr/share/wordlists/rockyou.txt 10.129.123.6 -t 4 ssh |

(

如果提示找不到/usr/share/wordlists/rockyou.txt,

则应该先去/usr/share/wordlists/下执行解压。

如果不会则gzip –help

)

md这个太大了!!!205761782671201种可能,我怕不是要等到老死

5.2 更高效地弱密码爆破

还是先爆破下root?

不行不行不行,我们这样玩

先创建个文件

/home/kali/Downloads/usernames.txt

1 | root |

然后我们

1 | hydra -L /home/kali/Downloads/usernames.txt -P /usr/share/wordlists/rockyou.txt 10.129.123.47 -t 4 ssh |

这样应该 小很多?

……接下来的交给时间即可。

我的天 32小时

这看来得明天记得extend

……先杀掉 睡前再挂起来吧。

6. HackTheBox Challenge 【Under Construction】 再次努力了,再次没打掉

md被骗了!

想了想 RSA256那不几分钟就暴力破解了

想这么多干嘛直接暴力淦

脑补大师,脑补大师

什么HS洞什么的,去他的吧我直接暴力炸RSA不快乐嘛

1 | {"alg":"RS256","typ":"JWT"} |

爆破工具 RsaCtfTool

1 | https://github.com/Ganapati/RsaCtfTool |

通过公钥暴力出私钥

1 | ./RsaCtfTool.py --publickey /home/kali/Downloads/publicKey.pem --private |

那 就 等 咯

在跑了在跑了 明天晚上回来收货

1 | [*] Testing key /home/kali/Downloads/publicKey.pem. |

收个屁啦 cracking failed

……那我没啥特别好的思路毕竟我密码学几乎没学

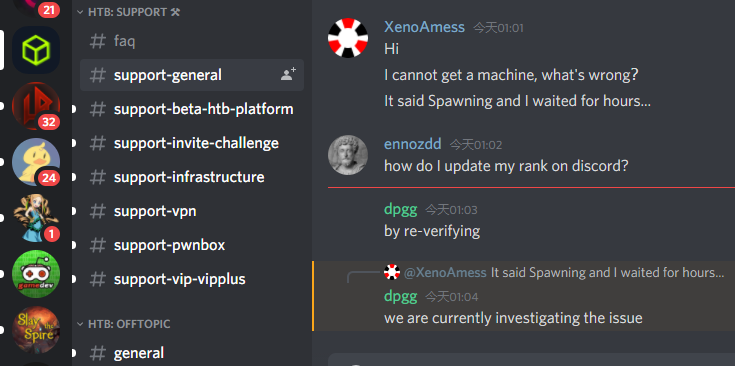

7. HackTheBox靶机分配崩了,所以后面的修行没法做

- 本文作者: XenoAmess

- 本文链接: http://xenoamess.com/2021/03/24/20210323修行/

-

版权声明:

本作品采用知识共享署名-非商业性使用-相同方式共享 4.0 国际许可协议进行许可。